Face à la multiplication et à la sophistication des cyberattaques, les organisations ne peuvent plus considérer la cybersécurité comme un simple enjeu technique ou IT.

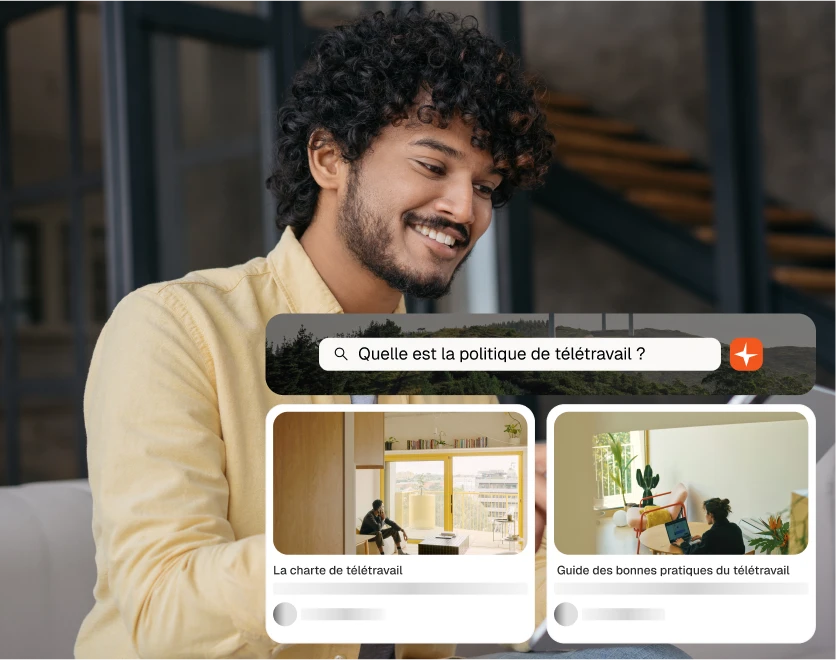

En 2024, près de 47 % des entreprises françaises ont subi au moins une cyberattaque majeure au cours de l’année, selon l’état des lieux de la cybersécurité en France publié en 2025. Selon un rapport publié en 2025 sur l’état de la menace cyber, l’augmentation du télétravail a contribué à une multiplication d’environ 400 % des cyberattaques entre 2020 et 2023, en grande partie à cause de la multiplication d’appareils et points d’accès non sécurisés liés au travail à distance.

Dans un contexte de dématérialisation des processus et des documents, d'augmentation du volume des données et de bouleversement de l'organisation du travail, l'adoption de bonnes pratiques en matière de cybersécurité est essentielle. Aujourd'hui on estime qu’il y a plus de 2 200 cyberattaques par jour dans le monde, soit environ une toutes les 39 secondes.

La direction de l'entreprise n'est pas la seule à pouvoir agir : les employés ont également un rôle à jouer dans la prévention des risques de sécurité. Quelles sont donc les meilleures pratiques à mettre en place ? C'est ce que nous allons voir dans notre article.

Cybersécurité : pourquoi est-il important d'impliquer les employés ?

Anticiper les risques et mettre en place les bons outils est la première ligne de défense en matière de cybersécurité. Cependant, nous avons tendance à oublier le rôle essentiel que joue chaque employé dans la protection de l'entreprise contre les risques de cyberattaque. Trop souvent, l’attention se porte sur les technologies au détriment des comportements humains.

- 95 % des violations de données impliquent un facteur humain selon le State of Human Risk Report publié en 2025 (clic sur un lien malveillant, partage de mot de passe, ouverture d’une pièce jointe frauduleuse…), ce qui confirme que l’erreur humaine reste le principal vecteur des incidents.

- Le phishing assisté par IA générative, les deepfakes vocaux ou visuels, et les attaques via outils collaboratifs multiplient les risques opérationnels, même pour des utilisateurs expérimentés.

Or, les conséquences de ces attaques sont aujourd’hui considérables. En 2025, le coût moyen mondial d’une violation de données atteint 4,44 millions de dollars, tandis que le coût global annuel de la cybercriminalité pourrait atteindre 10,5 trillions de dollars à l’échelle mondiale. Parmi les menaces les plus coûteuses, les ransomwares représentent à eux seuls près de 57 milliards de dollars de dommages.

Face à ces enjeux, une politique de cybersécurité impliquant activement les employés permet de réduire les failles, de prévenir les risques et de renforcer la protection globale de l’entreprise.

Bonne pratique 1 : sécuriser l'environnement de travail

La sécurité des données doit être au cœur de la politique de cybersécurité de l'entreprise. Pour ce faire, la Direction de la Sécurité des Systèmes d'Information (DSSI ) doit privilégier l'utilisation d'outils et d'équipements provenant de l'entreprise et préalablement sécurisés. A cet égard, il est important de rappeler aux salariés que l'utilisation d'outils, de logiciels ou de solutions externes à l'entreprise (ou non validés par elle) est à proscrire, en raison des risques qu'elle comporte.

Un VPN (Virtual Private Network) peut être mis en place pour sécuriser l'ensemble des données de l'entreprise, y compris lorsque les salariés travaillent à distance. Pour s'adapter aux nouveaux usages du travail hybride, la centralisation des données sur un cloud privé pourrait être envisagée. Cet outil permettra à tous les salariés d'accéder à leurs données et documents à tout moment, quel que soit l'endroit où ils se trouvent.

Enfin, la DSSI peut également mettre en place un processus de gestion des risques pour signaler les problèmes de sécurité rencontrés par les employés. Cela peut se faire au moyen d'une adresse électronique spécialement dédiée, portée à la connaissance de tous les employés, ou d'un groupe de discussion interne.

Prioriser une architecture Zero Trust

Le modèle Zero Trust est aujourd’hui considéré comme une meilleure pratique fondamentale pour sécuriser l’infrastructure IT, particulièrement dans des environnements hybrides (télétravail + bureau) et cloud-first. Contrairement aux modèles traditionnels qui supposaient que tout ce qui est à l’intérieur du périmètre est sûr, Zero Trust adopte le principe « ne jamais faire confiance, toujours vérifier » :

- Vérifier explicitement chaque requête d’accès, même interne.

- Appliquer le principe du moindre privilège (accès minimum nécessaire).

- Réévaluer continuellement les sessions et les identités.

Ce cadre est désormais recommandé par les principales références de cybersécurité, car il limite fortement la capacité d’un attaquant à se déplacer latéralement une fois qu’il a franchi une première barrière.

Exemple : l’accès aux ressources ne se base plus sur la localisation du poste (bureau vs télétravail), mais sur l’identité, la conformité de l’appareil et le contexte.

Renforcer l’authentification

L’authentification multi-facteurs (MFA) reste l’un des moyens les plus efficaces pour empêcher l’accès non autorisé, même si des identifiants ont été compromis.

- Le MFA doit être activé partout : VPN, messagerie, applications cloud, VPN, etc.

- Il peut inclure des facteurs biométriques ou basés sur des clés (FIDO2/WebAuthn).

Des études récentes montrent que les pratiques comme le MFA ou l’accès conditionnel réduisent drastiquement les risques d’usurpation d’identité, aujourd’hui l’un des vecteurs les plus exploités dans les attaques modernes.

Avec l’essor des attaques pilotées par IA qui exploitent les identités volées, renforcer l’authentification est devenu central pour toute stratégie de défense.

Sécuriser les postes de travail et les appareils

Les postes de travail (ordinateurs, tablettes, mobiles) constituent encore l’un des points d’entrée les plus fréquents pour les attaques. Pour les protéger efficacement :

- Déployer des solutions de protection avancée des endpoints (EDR/XDR)

- Assurer la gestion centralisée des correctifs et des mises à jour

- Chiffrer les disques et activer le contrôle des périphériques

Cela permet non seulement de limiter les attaques directes, mais aussi de surveiller en temps réel les comportements suspects avant qu’ils ne deviennent des incidents.

Sécuriser les accès réseau

Même si l’usage de VPN reste pertinent pour chiffrer les communications, il doit s’inscrire dans une stratégie plus large :

- Segmentation du réseau

- Détection et réponse aux anomalies (IDS/IPS)

- Filtrage des accès basé sur l’identité plutôt que sur l’adresse IP

Le VPN lui-même ne doit pas être le seul rempart : il doit être complété par des politiques d’accès strictes et par une surveillance continue.

Cloud et gestion des identités

Avec l’adoption massive des applications SaaS, des environnements cloud et des accès externes, la sécurité des identités devient un facteur clé :

- Centraliser l’annuaire et l’authentification (IAM)

- Mettre en œuvre des politiques d’accès basées sur le rôle (RBAC)

- Intégrer des contrôles de conformité des appareils

La gestion des identités et des accès (IAM) et le contrôle des sessions cloud sont aujourd’hui des piliers incontournables de la cybersécurité moderne.

Bonne pratique 2 : sensibiliser et former les employés

Les employés étant généralement les premiers visés par les cyberattaques, il est essentiel de les sensibiliser aux risques et aux enjeux de la sécurité informatique. Une cyberattaque peut avoir de lourdes conséquences pour l’entreprise :

- Interruption des activités

- Atteinte à la réputation

- Perte de confiance des clients

- Pertes financières importantes

Toutes ces conséquences ont un impact direct sur le fonctionnement de l’organisation et sur le quotidien des collaborateurs.

Plusieurs pistes peuvent être suivies pour sensibiliser les salariés. Outre la rédaction d'une charte informatique, qui doit servir de référence et être portée à la connaissance de tous les employés (y compris les plus anciens), la mise en place de formations obligatoires peut être un moyen efficace de sensibiliser les employés.

L'objectif : sensibiliser aux risques que court l'entreprise en matière de sécurité informatique et mettre en avant les bons réflexes à adopter au quotidien.

Mettre en place une sensibilisation structurée

Pour sensibiliser efficacement les salariés, plusieurs leviers peuvent être activés :

- Rédiger une charte informatique claire servant de référence pour tous les employés

- Mettre en place des formations obligatoires sur les bonnes pratiques de cybersécurité

- Communiquer régulièrement sur les risques et les comportements à adopter

Adopter une formation continue adaptée aux métiers

En 2026, la sensibilisation ne peut plus se limiter à une formation ponctuelle. Les organisations les plus matures privilégient :

- Des modules courts et réguliers (micro-learning)

- Des contenus mis à jour selon l’évolution des menaces

- Des formations adaptées aux différents rôles :

- Équipes financières (fraudes, usurpation d’identité)

- Ressources humaines (données sensibles)

- Managers (ciblage par ingénierie sociale)

Cette approche permet de maintenir un haut niveau de vigilance dans la durée.

S’appuyer sur des exercices pratiques

Pour ancrer les bonnes pratiques dans la réalité, il est essentiel de compléter la théorie par des mises en situation concrètes :

- Campagnes de phishing simulé

- Scénarios d’attaques fictives suivis de débriefs

- Exercices de réaction face à un incident

Ces actions permettent aux employés d’apprendre à identifier les menaces et à adopter les bons réflexes rapidement.

Intégrer les nouvelles menaces liées à l’IA

Les cyberattaques évoluent rapidement avec l’usage de l’intelligence artificielle par les cybercriminels. Aujourd’hui, les employés peuvent être confrontés à :

- Emails de phishing ultra crédibles générés par IA

- Messages personnalisés (spear phishing)

- Appels frauduleux imitant une voix connue (vishing)

- Vidéos truquées de dirigeants ou collègues (deepfake)

Bonne pratique 3 : organiser des simulations de cyberattaques

La formation théorique à la cybersécurité constitue une base solide, mais elle n’est pas suffisante à elle seule. Pour impliquer pleinement les employés et renforcer leur vigilance face aux risques informatiques, il est pertinent d’organiser des simulations de cyberattaques, également appelées tests de pénétration ou exercices de crise.

Lors de ces mises en situation, l’entreprise est confrontée aux conséquences d’une attaque fictive, dans des conditions proches de la réalité. Ce type d’immersion permet :

- de mieux comprendre les mécanismes d’une cyberattaque

- d’identifier les failles techniques et organisationnelles

- de sensibiliser concrètement les collaborateurs aux risques

Mais surtout, ces exercices apprennent aux équipes comment réagir efficacement en cas d’incident réel.

Pourquoi les simulations sont devenues essentielles en 2026

Les cyberattaques sont aujourd’hui plus rapides, plus ciblées et souvent assistées par l’intelligence artificielle. Les exercices pratiques permettent de :

- Tester la réactivité des équipes face à des scénarios réalistes

- Évaluer la coordination entre les différents services (IT, RH, direction, communication)

- Réduire le temps de réponse lors d’une véritable attaque

Plus une organisation est entraînée, plus elle est capable de limiter les impacts financiers et opérationnels.

Les différents types de simulations possibles

Pour couvrir l’ensemble des risques, plusieurs formats peuvent être mis en place :

- Tests de pénétration techniques (pentests) pour évaluer la robustesse des systèmes

- Exercices de phishing simulé à grande échelle

- Scénarios de crise cyber impliquant les équipes métiers et la direction

- Red team / blue team (attaquants vs défenseurs internes)

Ces approches complémentaires permettent d’anticiper aussi bien les failles humaines que techniques.

Intégrer les nouvelles menaces dans les scénarios

En 2026, les simulations doivent également prendre en compte les attaques modernes, notamment :

- Phishing assisté par IA ultra crédible

- Usurpation d’identité par deepfake vocal ou vidéo

- Attaques ciblées sur les outils collaboratifs et le cloud

- Ransomware simulé bloquant les systèmes critiques

Ces scénarios réalistes préparent les équipes aux menaces réellement observées aujourd’hui.

Bonne pratique 4 : mettre en œuvre une politique de lutte contre le shadow IT

Le Shadow IT est aujourd’hui l’un des principaux facteurs de vulnérabilité des organisations. Il désigne l’ensemble des outils, logiciels et services utilisés par les employés sans validation de la Direction des Systèmes d’Information (DSI).

Il peut s’agir par exemple :

- d’un logiciel installé sans autorisation

- d’un service cloud personnel pour stocker des fichiers professionnels

- d’une application externe pour collaborer plus rapidement

Multipliée à l’échelle de l’entreprise, cette pratique peut rapidement s’avérer dangereuse.

Un phénomène massif lié aux incidents de sécurité

Les chiffres récents montrent clairement l’ampleur du problème :

- 70 % des travailleurs utilisent des applications SaaS non autorisées dans leur activité professionnelle

- 48 % des entreprises ont subi une brèche de sécurité liée au Shadow IT au cours des 12 derniers mois

- 53 % des violations de sécurité sont associées à des usages non contrôlés

- 62 % des organisations n’ont pas de visibilité en temps réel sur ces usages, ce qui complique fortement la détection des risques

(Source : études sectorielles 2025 – WifiTalents & rapports cybersécurité)

Le Shadow IT n’est donc pas un phénomène marginal, mais bien une source majeure de failles de sécurité et de non-conformité.

L’émergence du “Shadow AI” : un nouveau risque en 2026

Avec l’adoption massive de l’intelligence artificielle, une nouvelle forme de Shadow IT s’est développée : le Shadow AI.

Aujourd’hui :

- 58 % des employés utilisent des outils d’IA non approuvés au travail

- 63 % estiment qu’il est acceptable d’utiliser ces outils sans l’accord de l’IT

- Les violations de politiques de données liées à l’IA ont fortement augmenté en un an

(Source : rapports 2025 – TechRadar Pro, études sur la sécurité de l’IA en entreprise)

Ces outils peuvent traiter des informations sensibles sans contrôle, exposant l’entreprise à des fuites de données et à des risques réglementaires accrus.

.webp)

.jpeg)

.webp)